La sicurezza informatica negli istituti educativi

L’utilizzo della tecnologia e di Internet consente l’accesso a docenti e studenti ad una vastissima gamma di risorse, materiali e contenuti diversi, per ogni esigenza, percorso scolastico e fascia d’età.

Internet, in particolare, è un’inestimabile risorsa per l’educazione, l’informazione e la ricerca che gli istituti educativi devono e possono sfruttare come strumento per arricchire e ampliare la didattica quotidiana, ma si deve tener conto di tutta una serie di vincoli normativi e pericoli reali derivanti dall’ uso.

La responsabilità dei dirigenti scolastici

La sicurezza e l’uso consapevole della rete, nonché l’utilizzo delle tecnologie all’interno della scuola, implicano per i dirigenti scolastici diverse forme di responsabilità (amministrativa, penale, civile, gestionale, contabile e disciplinare) ed è perciò fondamentale:

- scegliere sistemi informatici con un’architettura adeguata;

- utilizzare hardware e software al massimo livello di sicurezza;

- regolamentare le procedure d’uso;

- promuovere attività formative per docenti, famiglie ed alunni (didattica della sicurezza).

Linee guida normative

Le pubbliche amministrazioni devono essere in grado di presentare credenziali di sicurezza delle informazioni conformi agli standard nazionali, sottostando ad una serie di normative di riferimento per proteggere e tutelare il patrimonio di informazioni gestite dai sistemi informativi pubblici, quali:

- Direttiva del Presidente del Consiglio dei ministri 16 gennaio 2002 - Dipartimento per l'innovazione e le tecnologie: “Sicurezza nelle tecnologie dell'informazione e della comunicazione”.

- Circolare Aipa/CR/32 del 22 giugno 2001 – CNIPA (Centro Nazionale per l’Informatica nella Pubblica Amministrazione): “I dati pubblici: linee guida per la conoscibilità, l’accesso, la comunicazione e la diffusione”.

- Raccomandazione Aipa N.1/2000 – CNIPA: “Norme provvisorie in materia di sicurezza dei siti internet delle amministrazioni centrali e degli enti pubblici”.

La valutazione dei rischi

Gli istituti educativi hanno il dovere di mettere in atto tutte le precauzioni necessarie per garantire agli studenti un accesso alla rete sicuro e protetto, poiché è impossibile eliminare completamente i rischi di imbattersi in situazioni pericolose, quali:

- contenuti inadeguati o illeciti (violenza, comportamenti criminali, razzismo, sfruttamento di minori, ecc.);

- violazioni della privacy nel trattamento dati personali degli utenti (D.Lgs. 30.6.2003 n. 196):

- violazioni interne, derivanti dall’utilizzo della rete da parte di personale non autorizzato o intrusioni da parte degli studenti;

- violazioni esterne, derivanti dall’accesso ai dati da parte di persone estranee, attraverso i punti di ingresso/uscita verso la rete o a intrusioni di hacker/cracker;

- violazioni sia interne che esterne, con scaricamento di virus mediante posta elettronica o operazioni di download eseguite attraverso il browser;

- violazioni dei diritti d’autore (L. n. 633/1941 e succ.) dovute a installazione di software non licenziato, download di file protetti da copyright e plagio nell’utilizzo di materiali.

Strategie e strumenti per garantire la sicurezza della rete scolastica

Al fine di garantire la massima sicurezza nella gestione e nell’uso delle risorse informatiche tramite la navigazione in Internet, è essenziale che la scuola attui le seguenti precauzioni:

- uso di firewall, per limitare il rischio di intrusioni indesiderate dall’esterno

- uso di software antivirus e antispyware continuamente aggiornati

- uso di filtri che impediscano l’accesso a contenuti impropri alle finalità educative

- uso di sistemi operativi che permettano la gestione della multiutenza, limitando accessi e privilegi dove non necessari tramite Username e Password

- controllo periodico (con cadenza almeno semestrale) del sistema informatico, per prevenire o eventualmente rimediare a possibili disfunzioni

- registrazione dell’attività di ciascuna macchina per consentire al responsabile di rete il monitoraggio e, all’occorrenza, la ricostruzione dei percorsi (siti visitati, contenuti scaricati o visionati)

- uso esclusivo di software autorizzato dalla scuola, regolarmente licenziato e/o open source.

In termini di cybersicurezza AreteK offre diverse soluzioni che consentono a docenti e studenti di lavorare insieme e navigare in internet in tutta sicurezza aumentando la produttività della scuola:

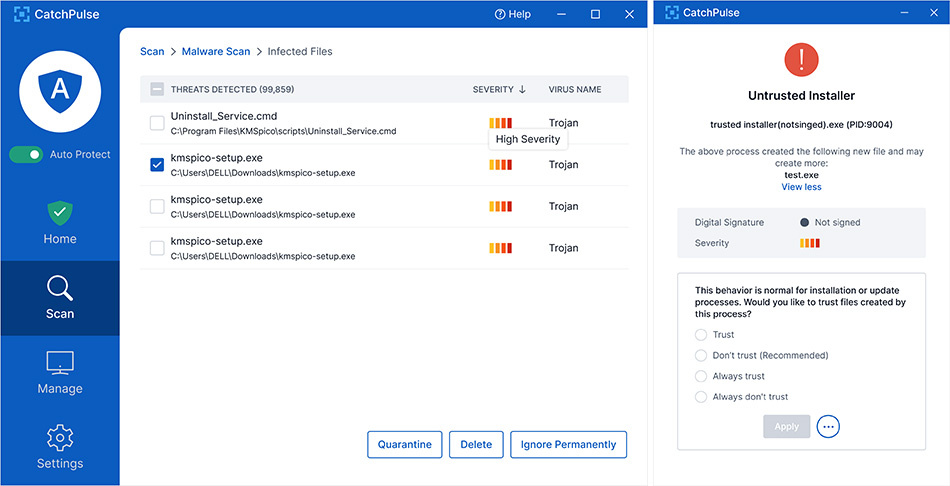

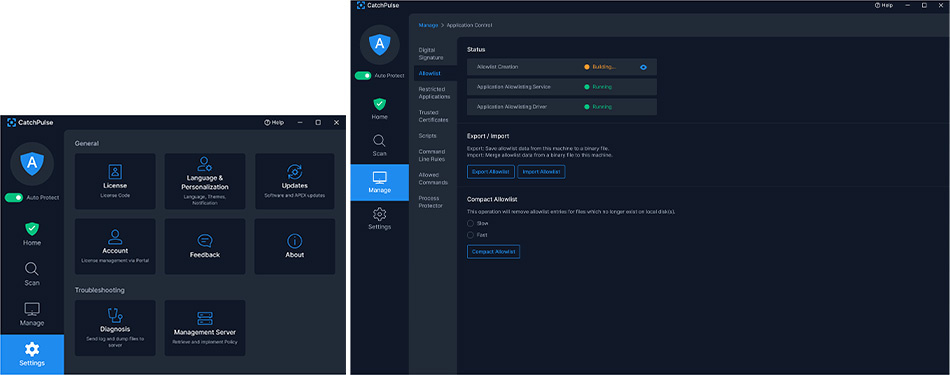

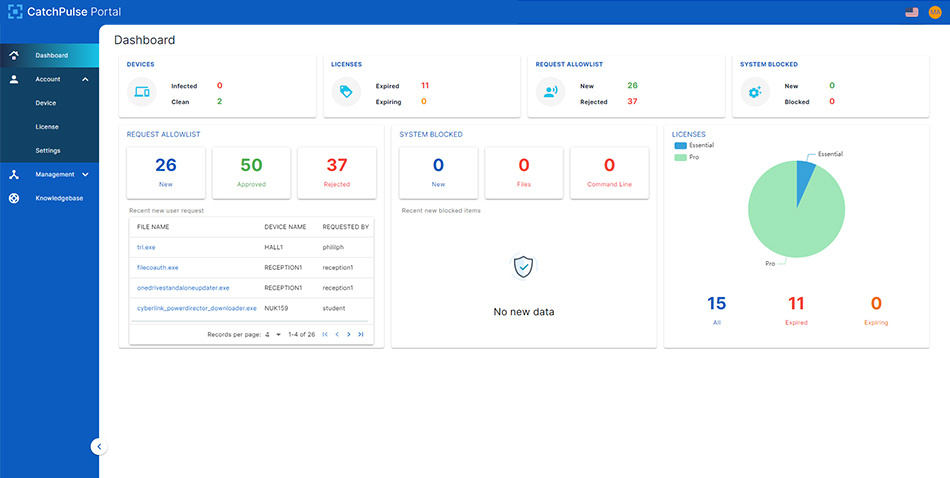

- SecureAPlus, grazie all’utilizzo del motore APEX basato su intelligenza Artificiale e più di 10 motori Antivirus in Cloud protegge gli endpoint da più vettori di attacco. Approfitta della promozione SecureAPlus per Istituti educativi.

- G DATA Endpoint Protection Business istituti scolastici, oltre all'antispam e al firewall, offre il pacchetto Policy Management garantendo l’applicazione delle politiche di conformità e la massima protezione per gli istituti scolastici.

- Le soluzioni Splashtop per l’istruzione garantiscono un supporto ed un accesso remoti sicuri. Scopri di più sui prodotti Splashtop per l’istruzione.

- SafeDNS è il sistema di filtraggio web in cloud che rende la rete internet più sicura ed affidabile. Safe@Education protegge studenti, insegnati e personale scolastico da contenuti inappropriati e pericolosi grazie ad un affidabile sistema di filtraggio web e alla gestione degli accessi.